Прослушка абонентов – неотъемлемая часть работы государственных спецслужб, правоохранительных органов и даже частных агентств. Существует множество программ, специальных устройств и других методик, которые позволят перехватывать чужие разговоры и переписку. Вторжение в личную жизнь человека – это не совсем законно, но такого рода слежку очень сложно доказать.

Прослушка абонентов – неотъемлемая часть работы государственных спецслужб, правоохранительных органов и даже частных агентств. Существует множество программ, специальных устройств и других методик, которые позволят перехватывать чужие разговоры и переписку. Вторжение в личную жизнь человека – это не совсем законно, но такого рода слежку очень сложно доказать.

СОРМ-1 СОРМ-2 СОРМ-3 — в чём отличие

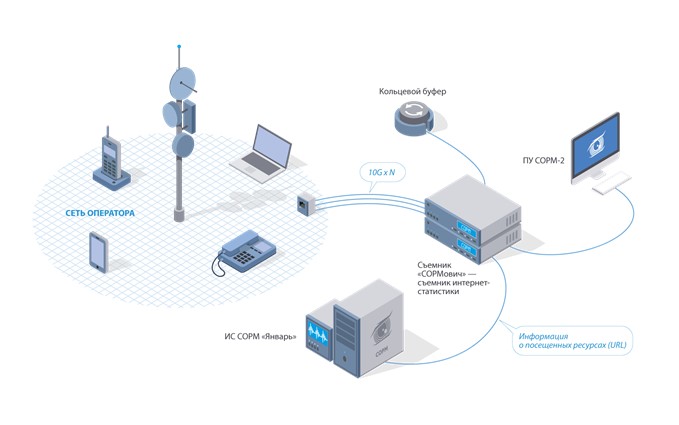

СОРМ — это система технических средств и методов, подкрепленная нормативной базой, с помощью которой государственные органы могут прослушивать все телекоммуникационные сети (прослушивать телефоны граждан, домашний интернет) в рамках оперативно-розыскных мероприятий. СОРМ может собирать информацию со всех видов связи обеспечивая её долговременное хранение

Выделяют три модификации (поколения) этого технического решения. Каждое из них определяется Законом «О связи» и приказом Министерства связи № 2339.

Технически аппаратура устанавливается у операторов связи, и имеет единый удаленный пункт управления. Весь процесс обеспечивают каналы мобильной связи. Характеристики и основные отличия СОРМ разных поколений:

- Первый СОРМ появился еще в 80-х годах, в эпоху СССР и КГБ. С этой установкой стала доступна прослушка номера стационарного телефона. Требуется непосредственное присутствие экспертов, которые слушают переговоры и фиксируют самую важную информацию.

- Второе поколение устройства стали внедрять уже в 2000 годах. На этот раз прослушка ФСБ начала следить за интернет активностью пользователей. Все провайдеры наравне с операторами сотовой (оперативная прослушка телефона по номеру федеральными службами безопасности) связи в обязательном порядке получили «чёрные ящики», которые подключаются к сети и предоставляют спецслужбам необходимый доступ к их данным.

- СОРМ-3 – устройство последней модели, которую впервые применили в 2014 году. В дополнение к двум предыдущим системам, СОРМ-3 нацелен на получение и хранение максимально полного объёма потенциально полезной информации о каждом пользователе. Система сохраняет всю статистику по: голосовым звонкам и письменные данные, отфильтровывая при этом малополезный контент, такой как просмотренные фильмы, игры и т.д. В отличии от СОРм-1 и СОРМ-2, это поколение системы не перехватывает информацию от пользователя, то СОРМ-3 не содержит такой информации, а хранит только статистику, копит ее и создаёт профиль пользователя в интернете.

Программа для перехвата разговоров и смс переписки.

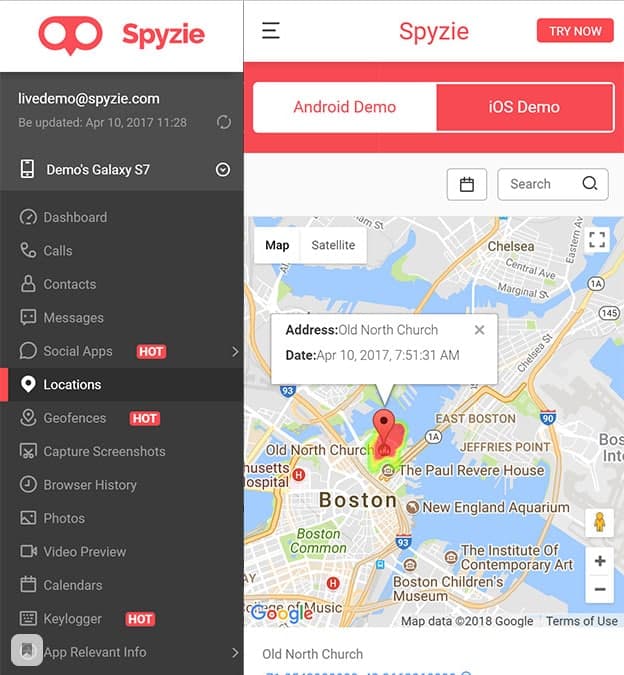

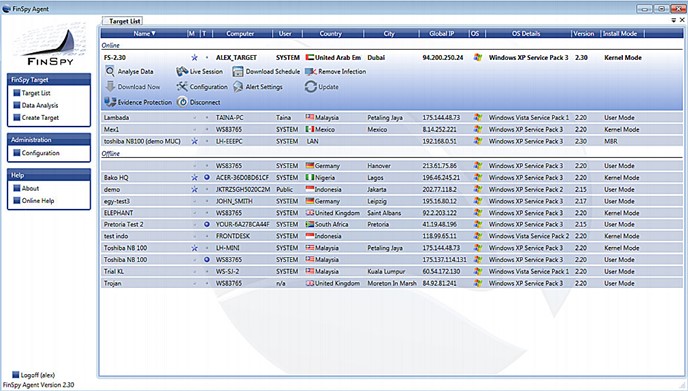

Самый простой способ узнать содержание звонков и переписок – установка на мобильное устройство шпионскую программу которая будет исполнять роль перехватчика данных. С такой программой нет ничего сложного, чтобы записывать разговоры по мобильному или читать SMS других людей, просматривать маршрут перемещения или узнать, где абонент сейчас находится. Нужно только получить кратковременный доступ к смартфону абонента для установки ПО. Вариантов таких программ много:

- FinFisher;

- Reptilicus;

- FinSpy;

- SMS Trap;

- TalkLog;

- Flexispy; (рекомендуем)

- Mobile-monitoring;

- Mobiiletool.

Но обзоры лучших мобильных шпионов мы делам в этом разделе нашего сайта. Все они позволяют подключиться и вести прослушка телефона по номеру абонента, контролировать активность разговоров и переписок, чтение смс. Как уже говорилось, базовая функциональность любого нормального мобильного ПО должна включать онлайн слежение за телефоном по номеру, когда вы в личном кабинете на сервере смотрите на карте построенный маршрут перемещения абонента. Таким образом следующие функции являются стандартными:

- Скрытый режим работы;

- Отслеживание активности телефона и СМС;

- GPS мониторинг;

- Удалённое управление;

- Доступ к телефонной книге и другому функционалу.

Для установки достаточно скачать приложение, установить на телефон, который будет прослушиваться и синхронизировать с устройством, на который будет приходить информация.

Такие программы не определяются антивирусными системами и работают на любой оперативной системе – Андроид или iOS в скрытом режиме (обычно просто скачивать нужно разные версии для разных систем, но некоторые разработчики делают только под одну из мобильных ОС).

Подобный сервис реализован в том числе для слежки за стационарным компьютером или ноутбуком.

Как ещё можно прослушать чужой мобильный телефон?

Таким образом, прослушка телефона ФСБ — это СОРМ система. Для всех остальных — это прослушка мобильного телефона по номеру с использованием программного мобильного шпиона. Сейчас это самые часто используемые способы наблюдения за кем-либо. Однако далеко не единственные.

Например, есть мнение, что прослушивать других людей легко, подключившись к оптоволокну, тогда человек сможет получить доступ к переговорам всех людей, которые зарегистрированы у одного провайдера. Рассмотрим несколько дополнительных решений вопроса.

Логи операторов сотовой связи

Прослушка мобильного телефона по номеру доступна не только ФСБ через их СОРМ, но и операторам сотовой связи, которые просматривают всю активность пользователя на протяжении последних нескольких лет: список звонков, историю перемещений человека, смс-переписку. Делать это они могут, но разглашать не имеют права. Мотивируют их на «молчание» штрафные санкции, установленные государством за вмешательство в личную жизнь людей. Он составляет 30000 рублей, согласно ч.3 ст.14.1 КоАП РФ. Чтобы пользоваться СОРМом на законных основаниях, разрешение выдаются судебными инстанциями. Но спецслужбы могут пользоваться базами операторов наравне со своим СОРМ.

На 2016 год такого рода разрешительных документов насчитывается около 900 тысяч. То есть в России официально прослушиваются около миллиона человек, и это в рамках закона.

Специальное оборудование для перехвата сигнала

SS7, ОКС-7 – это набор сигнальных протоколов, без которых не может существовать ни одна телефонная станция. В ней много огрехов, поэтому опытному хакеру не составит особого труда подключиться к сети оператора и прослушивать телефонный аппарат: стационарный или мобильный.

Что нужно сделать, примерно, чтобы следить за телефоном по номеру без получения к нему прямого доступа:

- Отправка по каналу сообщение: Send Routing Info For SM (SRI4SM).

- Указание номера, который будет прослушиваться.

- Получение ответного сообщения, в котором указан международный идентификатор абонента и адрес коммутатора.

- Отправка второго сообщения: Insert Subscriber Data (ISD).

- Внедрение в базу данных.

Происходит загрузка своего адрес вместо биллингового адреса абонента. Это не алгоритм действия, это просто демонстрация возможности. По такой системе можно обходить двухфакторную аутентификацию, поскольку вы перехватите СМС с кодом подтверждения, что позволяет получать доступ к банковским аккаунтам и другим защищённым профайлам. Определить такое прослушивание не представляется возможным.

Операторы сотовой связи о проблеме знают, и некоторые уже начинают с ней бороться. Но далеко не все сейчас переживают и активно «чешутся» по данному вопросу, поскольку ситуация с хакерами не массовая.

Обращение к профессионалам

Большинство способов прослушки доступна только для профессионалов или хакеров. Если обращаться с этим вопросам к специалистам, то они будут пользоваться одним из вышеперечисленных вариантов. Например, устроят диверсию и подкинут мобильного шпиона. Или найдут выход на кого-либо из нужной компании сотовой связи, или вообще из силовых структур. Стоимость таких услуг договорная, но договариваться будет сложно, поскольку законности в данном случае быть не может.

Бытует мнение о возможности перехватить сигнал на лету, оказавшись вблизи сотового телефона и декодировать этот сигнал при помощи сложных алгоритмов и мощного вычислительного оборудования. Однако, шифрование сотового канала крайне сложно поддаётся взлому и вероятность успеха таких мероприятий крайне сомнительна.

Больше способов нет. Но не стоит забывать, что можно прослушать через жучёк в помещении, или через инструмент удаленной прослушки (направленный микрофон). А есть и более хитроумные и технически более интересные схемы. Но это не материал данной статьи.

Защита коммерческих интересов и корпоративной информации

Даже если в организации установлены четкие правила и регламенты работы с информацией, нередки нарушения: по ошибке или с выгодой для себя. Если в компании есть сведения, которые имеют высокую ценность, лучше предусмотреть дополнительные меры безопасности. Средства защиты будут направлены на лиц, которые пытаются нарушить корпоративные правила, а также ликвидировать угрозу извне. Защитить сведения можно с помощью аппаратуры или специального программного обеспечения. Основные инструменты:

- Большая часть сведений чаще всего хранится в электронном виде. Требуется защита компьютера: пароли, антивирусы, а также ограничение доступа к системе отдельной категории сотрудников.

- Виртуальную угрозу извне легко устранить путем виртуализации. Создавая так называемые «песочницы», будут автоматически блокироваться все подозрительные приложения и программы.

- Применение DLP-системы предотвратит копирование файлов, утечку сведений.

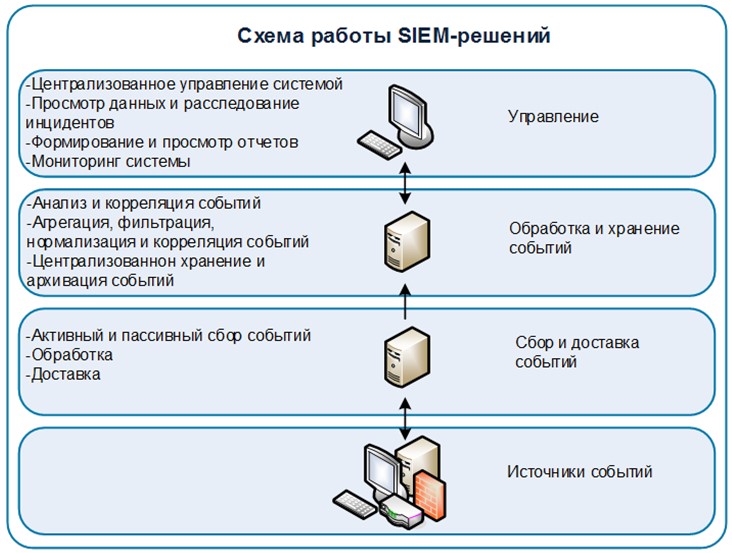

- Использование SIEM-систем позволит блокировать подозрительную активность, например, в «рабочей» программе.

- Дополнительная защита: аппаратные межсетевые экраны, регистры паролей, генераторы шума и модули доверенной загрузки

Эта терминология не должна вас озаботить, поскольку для её использования есть специально обученные люди. Мы просто показываем, что есть много способов доступа и много способов защиты информации. Все перечисленные инструменты направлены на защиту компьютерной системы, потому что основные конфиденциальные сведения гранятся в системе. Большинство известных программ позволяют шифровать данные, фильтровать запросы, не пропускать данные из сомнительных источников.

Профессионалы используют «аппаратную» защиту, потому что она считается надежнее, чем программная.

Подводим итоги

СОРМ последнего поколения является самым эффективным решением для прослушки, но это система прослушки телефона ФСБ, и она не доступна для простых обывателей. Для частного контроля абонента можно использовать программное слежение за телефоном по номеру без его согласия (понятно, что можно не означает легально, санкционированно или законно, и все правовые риски на себя берёт организатор), которые будут перехватывать активность абонента, и пересылать полученные данные в сеть в личный кабинет. Чтобы защитить свое компьютерную или мобильную технику, следует использовать как минимум антивирусы и пароли, которые гарантируют минимальную защиту важных сведений в устройствах, а также оградят оборудование от прослушки.

Использование материала без активной обратной ссылки на страницу запрещено!